On pourrais très bien avoir, en entreprise un domaine géré par un Active Directory sur un Windows Server et vouloir y inclure un poste linux qui pourrait être un serveur

1 – Préparation

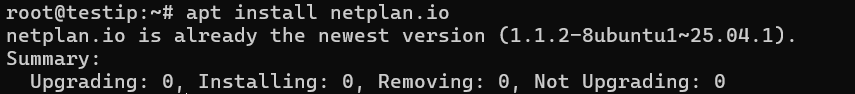

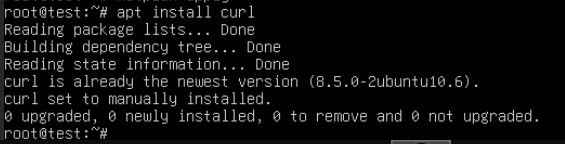

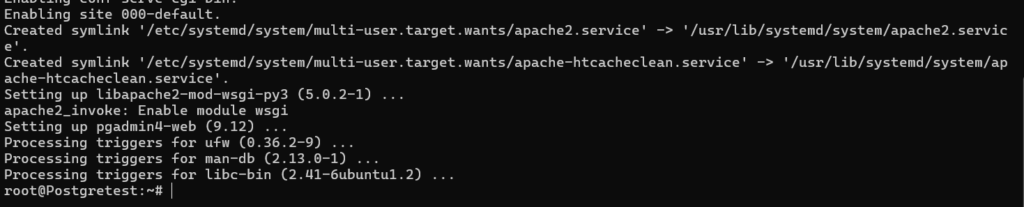

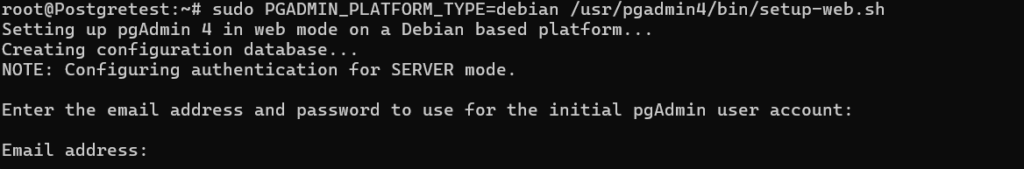

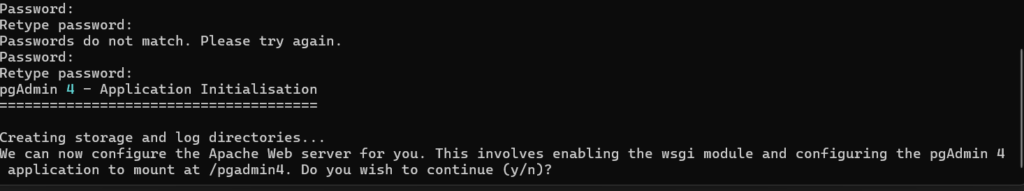

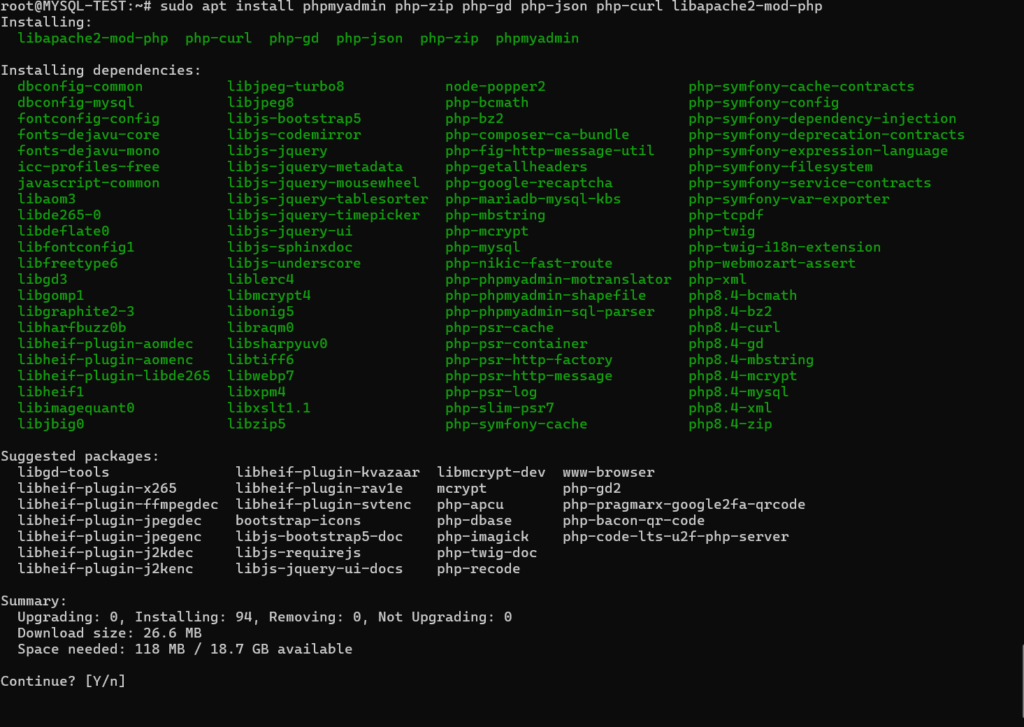

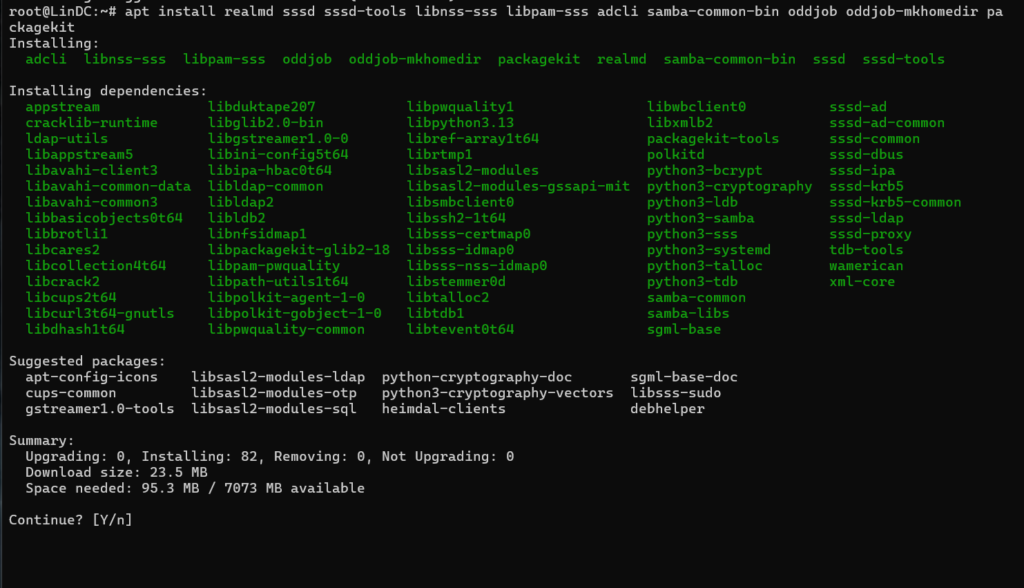

- Installer les paquets requis

apt install realmd sssd sssd-tools libnss-sss libpam-sss adcli samba-common-bin oddjob oddjob-mkhomedir packagekit

- y

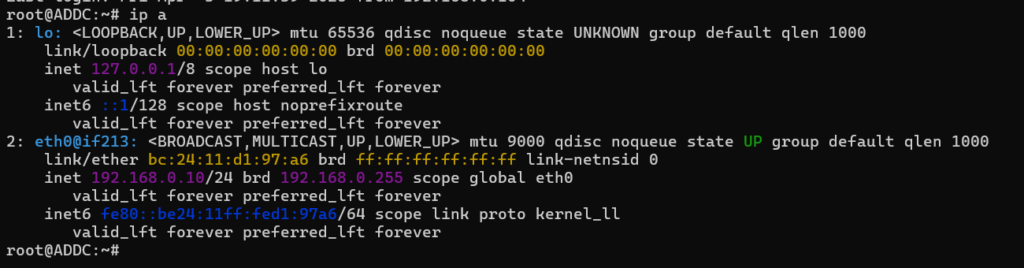

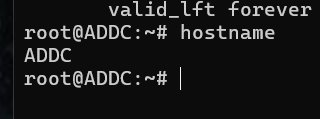

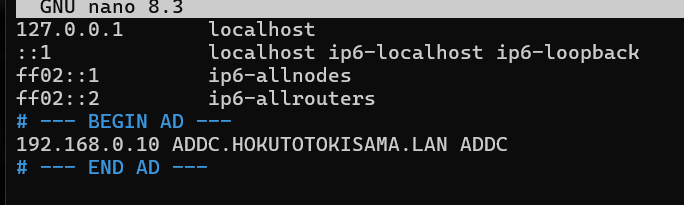

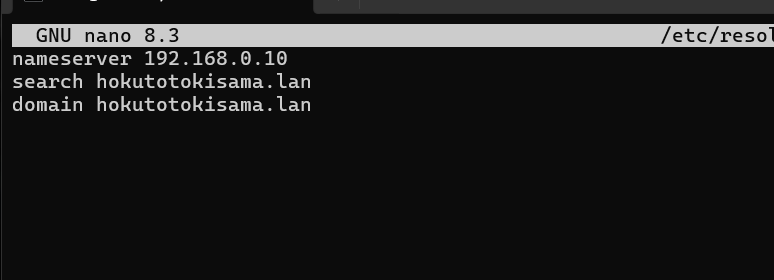

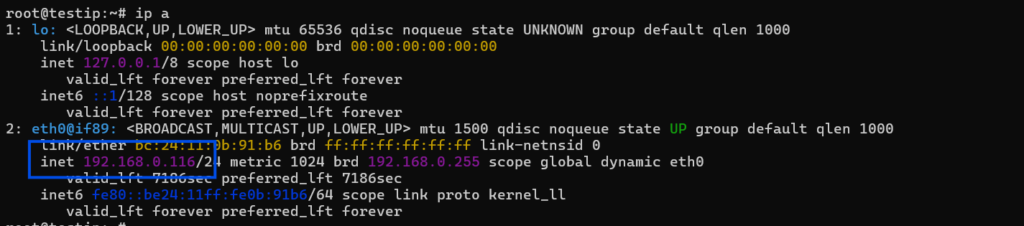

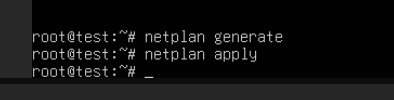

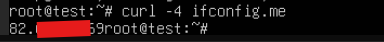

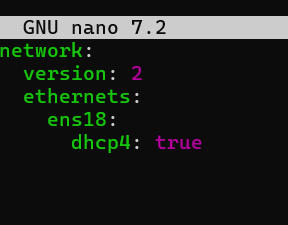

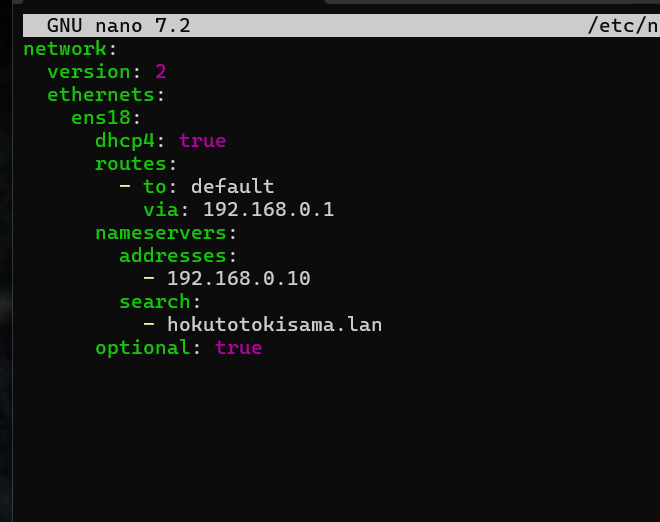

- Configurer le dns pour mettre le serveur Active Directory en DNS

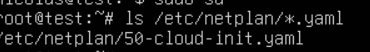

nano /etc/netplan/*.yaml

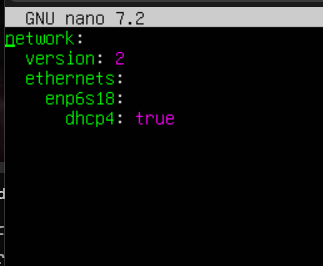

Dans notre exemple on est en DHCP, on va donc rajouter la route et le DNS

route = ip du routeur

nameservers Adresses = l’ip du contrôleur de domaine

search = le nom du domaine

- Enregistrer

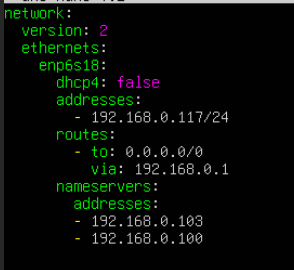

- Recharger la configuration réseau

netplan apply2 – Découvrir le domaine et le rejoindre

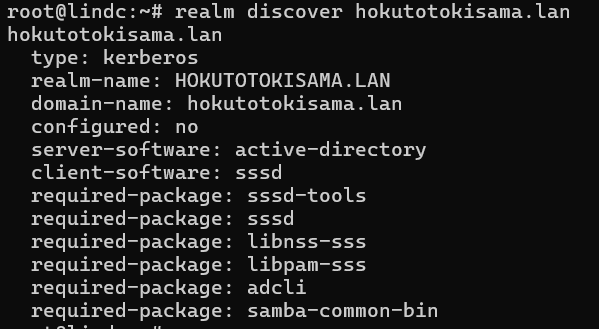

realm discover nomdudomaine

Notre domaine a été trouvé, on peux le rejoindre

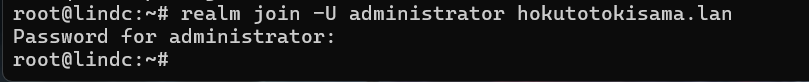

realm join -U nomadmin nomdudomaine

Le domaine a été rejoins

3 – Vérifications

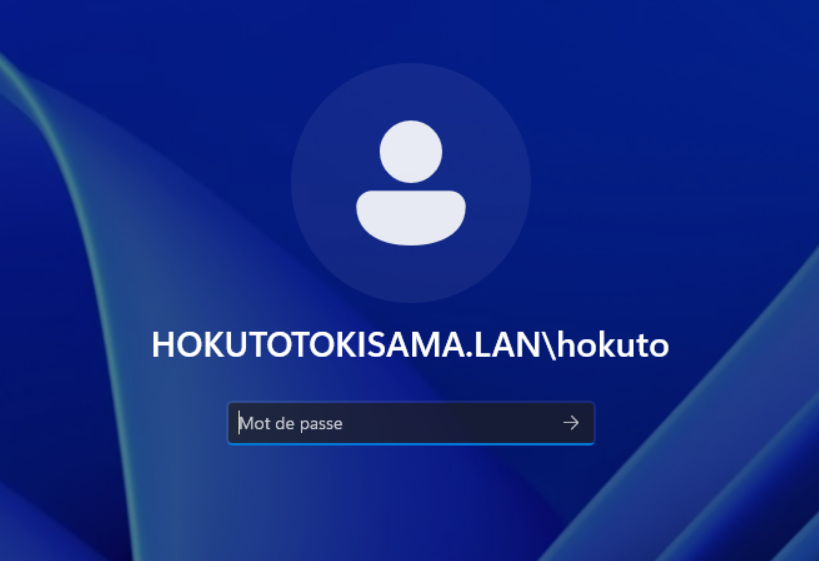

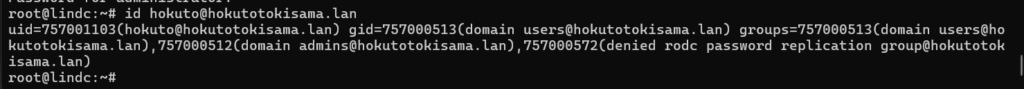

- On peux vérifier si on arrive à récupérer les informations des utilisateurs du domaine

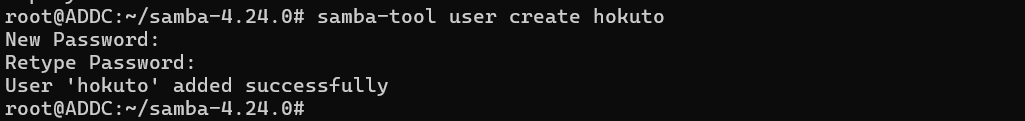

id hokuto@hokutotokisama.lan

On a bien le retour

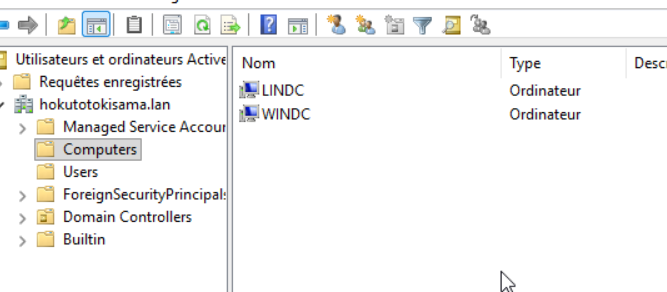

- On peux aussi aller voir sur le domaine si le poste a été pris en compte

LinDC est bien sur le domaine

4 – Derniers paramétrages

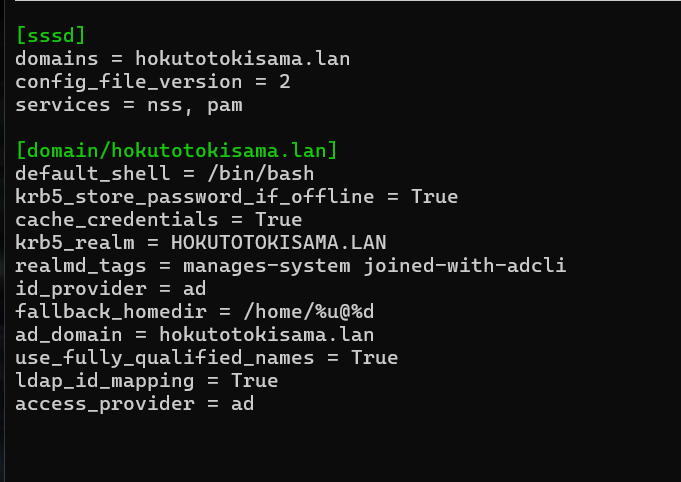

4.1 – Si on ne veux pas forcement rajouter le nom du domaine à chaque fois que l’on se connecte. Ce qui peux etre trés long. On peux modifier le fichier /etc/sssd/sssd.conf

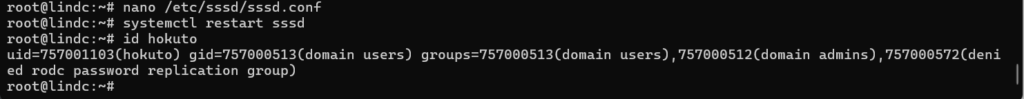

nano /etc/sssd/sssd.conf

- Remplacer la valeur de use_fully_qualified_names par False

- Redémarrer le service sssd

systemctl restart sssd

- On a bien le retour tout de même

4.2 – Configurer un Home pour les utilisateurs du domaine

Lorsque l’utilisateur du domaine se connectera il aura bien son propre home

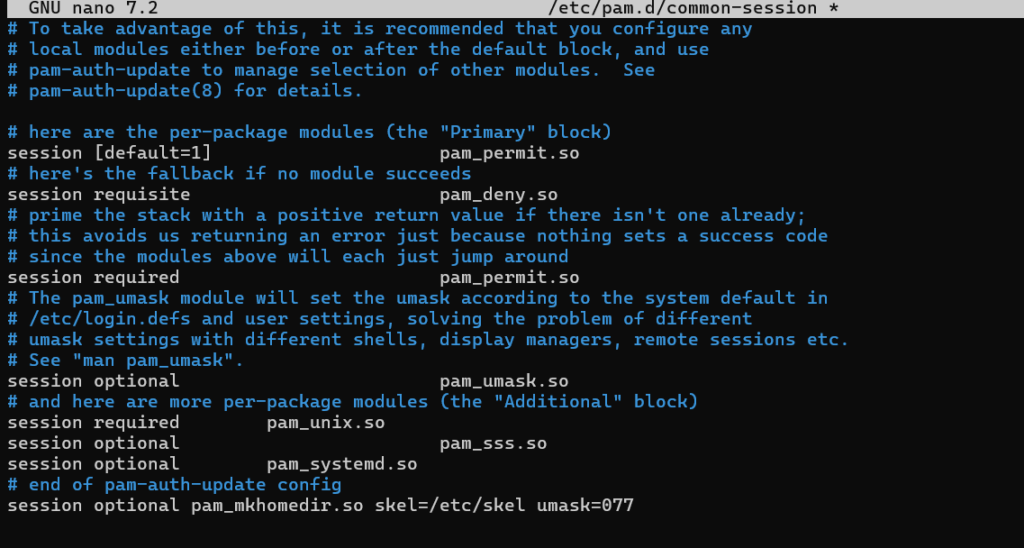

- Éditer le fichier /etc/pam.d/common-session

nano /etc/pam.d/common-session- A la fin du fichier rajouter

session optional pam_mkhomedir.so skel=/etc/skel umask=077

- Enregistrer

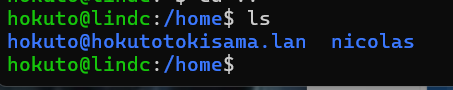

- Si on se connecte avec l’utilisateur il a bien son dossier home

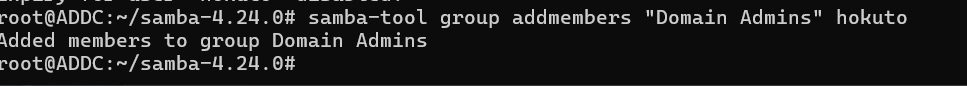

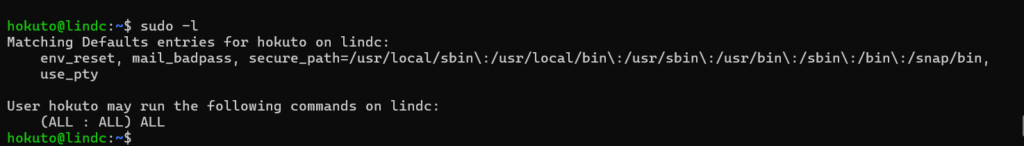

4.3 Donner les privilèges root aux administrateurs du domaine

- Éditer le fichier /etc/sudoers.d/admins

nano /etc/sudoers.d/admins- Rajouter dans le fichier

%domain\ admins ALL=(ALL:ALL) ALL- On redémarre le poste

- Pour tester on peux se connecter avec un utilisateur Admin du domaine puis

sudo -l

Notre utilisateur a bien tous les droits sur la machine